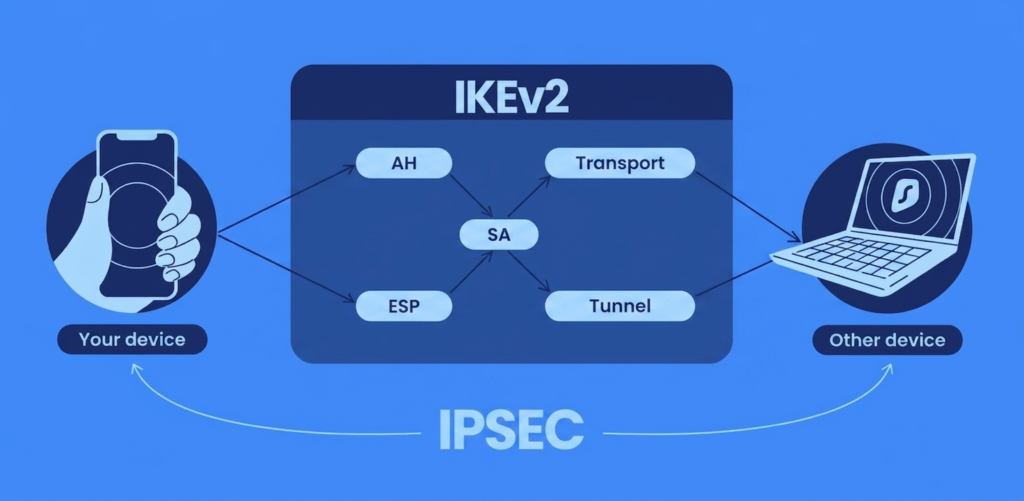

تعد IKEv2 (أو Internet Key Exchange الإصدار 2) بروتوكول نفق متطور وعالي السرعة يعمل كأساس لمستوى التحكم (control-plane) لمجموعة بروتوكولات IPsec (أمن بروتوكول الإنترنت). تم تطوير IKEv2 بالتعاون بين شركتي Microsoft وCisco Systems لتحديث واستبدال معيار IKE الأصلي، وهي مسؤولة بشكل أساسي عن مرحلة المصافحة (handshake) للاتصال الآمن. فهي تسهل المصادقة المتبادلة بين طرفين وتتفاوض على "ارتباط الأمان" (SA)، الذي يحدد مفاتيح التشفير وخوارزمياته التي سيتم استخدامها طوال فترة الجلسة.

بينما يتولى IKEv2 إدارة الجلسة وصيانة النفق، فإنه يقترن دائمًا تقريبًا ببروتوكول IPsec لتشكيل حل VPN متكامل. في هذه الشراكة، يعمل IPsec كطبقة نقل بيانات، مستخدماً "تغليف الحمولة الأمنية" (ESP) لتشفير وحماية حزم البيانات الفردية أثناء انتقالها عبر النفق المنشأ. يتيح هذا التآزر لبروتوكول IKEv2/IPsec تقديم توازن فريد بين معدل النقل عالي الأداء، والأمان الرائد في الصناعة، والاستقرار الاستثنائي - لا سيما في بيئات الأجهزة المحمولة حيث ينتقل المستخدمون بشكل متكرر بين واجهات الشبكة المختلفة.

آليات التشغيل لبروتوكول IKEv2/IPsec

يعتمد إطار العمل التشغيلي لبروتوكول IKEv2/IPsec على بنية متعددة الطبقات تقوم بإنشاء وصيانة وتأمين نفق مخصص بين جهاز العميل وخادم الـ VPN. تنقسم هذه العملية إلى مرحلتين وظيفيتين رئيسيتين:

البنية التقنية: كيف يعمل IKEv2 وIPsec معاً

تعمل مجموعة بروتوكولات IKEv2/IPsec من خلال عملية متخصصة مكونة من مرحلتين، حيث تفصل إدارة الاتصال عن نقل البيانات لضمان أقصى قدر من الأمان والأداء.

IKEv2: مستوى التحكم وإدارة الجلسة

يعمل IKEv2 كطبقة ذكية للنفق، حيث يقوم بإدارة "المصافحة" واستمرارية الجلسة من خلال هذه الوظائف الأساسية:

- المصادقة المتبادلة يتحقق من هوية كل من العميل وخادم الـ VPN باستخدام الشهادات الرقمية أو المفاتيح المشتركة مسبقًا، مما يؤدي بفعالية إلى تحييد هجمات "رجل في المنتصف" (MITM).

- تفاوض ارتباط الأمان (SA) يُسهل التوصل إلى اتفاق دقيق بين الجهاز والخادم حول مجموعات التشفير وخوارزميات التشفير التي سيتم استخدامها طوال فترة الجلسة.

- إدارة المفاتيح مسؤول عن إنشاء وتحديث مفاتيح التشفير الفريدة بشكل دوري، مما يضمن بقاء التشفير متجدداً وآمناً.

- مرونة الجلسة (MOBIKE) يستفيد من بروتوكول التنقل وتعدد الاستضافة (Mobility and Multihoming) للحفاظ على اتصال سلس حتى عندما يقوم المستخدم بتبديل الشبكات، مثل الانتقال من شبكة Wi-Fi إلى شبكة خلوية 5G.

- صيانة النفق يستخدم رسائل "البقاء على قيد الحياة" (keep-alive) النشطة وخاصية كشف الطرف الميت (DPD) لمراقبة حالة الاتصال، وإعادة إنشاء الأنفاق المنقطعة تلقائيًا دون تدخل المستخدم.

IPsec: مستوى البيانات وحماية الحمولة

بمجرد تحديد معايير الأمان، يتولى IPsec المسؤولية لحماية تدفق البيانات الفعلي باستخدام عدة طبقات واقية.

- تشفير على مستوى الحزمة يستخدم حمولة الأمان المغلفة (ESP) لتشفير محتويات كل حزمة IP فردية، مما يجعل البيانات غير قابلة للقراءة لأي طرف ثالث غير مصرح له.

- التحقق من سلامة البيانات Appends a unique digital signature to each packet, ensuring the information has not been tampered with, altered, or corrupted during transit.

- مصادقة المصدر يؤكد تشفيريًا أن كل حزمة مستلمة نشأت حقًا من المرسل المعتمد، مما يمنع انتحال الهوية.

- حماية ضد إعادة الإرسال يخصص أرقام تسلسل لجميع حزم البيانات لمنع الجهات الخبيثة من التقاط البيانات وإعادة إرسالها لاختطاف الجلسة.

- الخصوصية من طرف إلى طرف يُنشئ درعًا شاملاً لجميع حركات مرور الإنترنت - بما في ذلك بيانات التطبيقات واستعلامات DNS - مما يحميها من رقابة مزود خدمة الإنترنت والمراقبة الحكومية.

معايير التشفير المستخدمة في IKEv2/IPsec

تستمد بروتوكولات IKEv2/IPsec أمانها المتأصل من دعمها لمجموعة متنوعة من خوارزميات التشفير المتقدمة والعناصر التشفيرية الأولية. تعطي معظم التطبيقات الحديثة الأولوية لمعيار التشفير المتقدم (AES) بمفاتيح 256 بت (AES-256)، وهو معيار تشفير قوي من الدرجة العسكرية تستخدمه المؤسسات المالية والوكالات الحكومية لتأمين البيانات شديدة السرية. وبالإضافة إلى التشفير المتماثل، تشتمل المجموعة على متغيرات SHA-2 (خوارزمية التجزئة الآمنة 2) لضمان سلامة البيانات وتشفير المنحنى الإهليلجي (ECC) لتبادل المفاتيح العامة بكفاءة وأداء عالٍ. وفي بيئات محددة عالية الكفاءة، قد يستفيد IKEv2 أيضًا من شفرة التدفق ChaCha20، مما يوفر بديلًا حديثًا يوفر سرعات عالية على الأجهزة التي تفتقر إلى تسريع AES المعتمد على الأجهزة.

يعد تنفيذ السرية الأمامية التامة (PFS) مكونًا حيويًا في بنية IKEv2/IPsec التحتية الآمنة. تضمن PFS أن اختراق جلسة واحدة أو مفتاح الخادم الخاص طويل الأمد لا يهدد سرية الاتصالات الماضية أو المستقبلية. يتم تحقيق ذلك من خلال إنشاء مفاتيح جلسة فريدة ومؤقتة لكل اتصال فردي من خلال تبادل مفاتيح Diffie-Hellman أو Elliptic Curve Diffie-Hellman (ECDH). ومن خلال ضمان عدم إعادة استخدام المفاتيح مطلقًا والتخلص منها فور انتهاء الجلسة، توفر PFS طبقة أساسية من الحماية ضد هجمات فك التشفير بأثر رجعي، مما يعزز بشكل كبير الموقف الأمني العام للشبكة الافتراضية الخاصة (VPN).

إيجابيات وسلبيات IKEv2/IPsec

تعتبر مجموعة بروتوكولات IKEv2/IPsec على نطاق واسع خيارًا رائدًا لمستخدمي الأجهزة المحمولة وبيئات المؤسسات نظرًا لنقاط قوتها المعمارية الفريدة. تكمن ميزتها الأساسية في استقرار الاتصال الذي لا مثيل له؛ فبفضل امتداد MOBIKE (التنقل وتعدد الاستضافة)، يمكن لـ IKEv2 التبديل بين شبكات Wi-Fi والشبكات الخلوية بسلاسة دون قطع جلسة VPN. علاوة على ذلك، نظرًا لأنه غالبًا ما يتم تنفيذ IKEv2 مباشرة على مستوى نواة نظام التشغيل، فإنه يوفر إنتاجية فائقة وزمن وصول أقل مقارنة بالبروتوكولات القائمة على SSL مثل OpenVPN. من منظور أمني، فهو يدعم أحدث أجنحة التشفير، بما في ذلك AES-256 والسرية الأمامية التامة (PFS)، مما يوفر درعًا مستقبليًا ضد التهديدات السيبرانية المتطورة. بالإضافة إلى ذلك، فإن تكامله الأصلي في أنظمة التشغيل الرئيسية مثل Windows وmacOS وiOS يبسط عملية النشر، وغالبًا ما يلغي الحاجة إلى برامج طرف ثالث.

على الرغم من تميزه التقني، يواجه IKEv2/IPsec تحديات معينة، وأبرزها في ما يتعلق بالقدرة على اختراق جدران الحماية. ولأن البروتوكول يعتمد عادةً على منفذ UDP 500 ومنفذ UDP 4500، فإنه يكون أكثر عرضة للحظر من قبل مسؤولي الشبكات المقيدة أو جدران الحماية الوطنية مقارنة بالبروتوكولات التي يمكنها إخفاء حركتها كحركة HTTPS قياسية على منفذ TCP 443. علاوة على ذلك، في حين أن تكامله على مستوى النواة يوفر ميزة في السرعة، فإنه يجعل البروتوكول أيضًا أكثر تعقيدًا في التكوين يدويًا على جانب الخادم مقارنة بالبدائل الحديثة وخفيفة الوزن مثل WireGuard. أخيرًا، على الرغم من أن IKEv2 آمن للغاية، إلا أنه بروتوكول معقد نسبيًا وذو قاعدة رموز برمجية أكبر من المعايير الأحدث، مما يزيد نظريًا من سطح الهجوم للثغرات المحتملة، ومع ذلك فإنه يظل واحدًا من أكثر البروتوكولات الموثوقة والمدققة في الصناعة اليوم.

هل IKEv2/IPsec آمن؟

في المشهد الحالي للأمن السيبراني، يُعترف بـ IKEv2/IPsec على نطاق واسع كواحد من أكثر بروتوكولات VPN المتاحة أمانًا وموثوقية. ولا تعد سلامته مجرد نتاج لتصميمه، بل لقدرته على الاستفادة من معايير التشفير الرائدة في الصناعة. فعند نشره باستخدام تكوينات قوية، مثل تشفير AES-256 وSHA-256 لسلامة البيانات، فإنه يوفر درعًا لا يمكن اختراقه تقريبًا للبيانات أثناء انتقالها. وهذا المستوى العالي من الأمان يجعله خيارًا مفضلاً للهيئات الحكومية والمؤسسات المالية والمؤسسات العالمية التي تتطلب نهجًا لا يقبل المساومة تجاه سرية البيانات.

تتحدد الفعالية الأمنية الفعلية لاتصال IKEv2/IPsec من خلال عدة عوامل تنفيذ حرجة. تعتمد قوة البروتوكول بشكل كبير على استخدام أساليب المصادقة الحديثة، مثل الشهادات الرقمية أو EAP-MSCHAPv2، والتي تحمي من الوصول غير المصرح به وانتحال أوراق الاعتماد. علاوة على ذلك، يضمن دمج السرية الأمامية التامة (PFS) أن مفاتيح الجلسة مؤقتة؛ حتى في حالة حدوث اختراق نادر لجلسة واحدة، تظل الاتصالات الماضية والمستقبلية آمنة تمامًا.

ومع ذلك، وكما هو الحال مع أي تقنية شبكات متطورة، فإن سلامة IKEv2/IPsec تتوقف على الإدارة السليمة والتحديثات المنتظمة. إن استخدام أجنحة تشفير قديمة أو مفاتيح مشتركة مسبقًا (PSK) ضعيفة قد يؤدي إلى ظهور ثغرات يمكن للجهات الخبيثة استغلالها. وللحفاظ على وضع أمني مثالي، يجب على مزودي خدمة VPN ذوي السمعة الطيبة ومديري الشبكات إعطاء الأولوية لاستخدام مفاتيح ذات إنتروبيا عالية، وتكوينات خادم آمنة، وأحدث تصحيحات البرامج. وعند اتباع هذه الممارسات المتميزة، يظل IKEv2/IPsec معيارًا ذهبيًا لحماية الخصوصية الشخصية واستخبارات الشركات الحساسة ضد الرقابة الحديثة والتهديدات السيبرانية.

تطبيقات العالم الحقيقي وسيناريوهات النشر لـ IKEv2/IPsec

إن المزيج الفريد بين الأداء عالي السرعة والمرونة الاستثنائية للاتصال يجعل من IKEv2/IPsec حلاً متعدد الاستخدامات عبر صناعات متعددة. فإلى جانب حماية الخصوصية الأساسية، تتيح له نقاط قوته المعمارية التفوق في البيئات التي يكون فيها الاتصال ديناميكيًا ومتطلبات الأمان صارمة.

حلول VPN للأجهزة المحمولة والعمل عن بُعد

أحد أبرز تطبيقات IKEv2/IPsec هو في قطاع الأجهزة المحمولة. وبسبب امتداد MOBIKE، فإنه البروتوكول الأساسي الذي يستخدمه مزودو خدمات VPN المتميزون لتطبيقات الهواتف الذكية. فهو يتيح للمستخدمين الانتقال من بيانات الهاتف المحمول إلى شبكة Wi-Fi في المكتب أو المنزل دون مقاطعة عمليات التنزيل النشطة أو مكالمات الفيديو أو جلسات قاعدة البيانات الآمنة. وهذا يجعل منه أداة لا غنى عنها للقوى العاملة الحديثة عن بُعد، مما يضمن بقاء الموظفين متصلين بشكل آمن بموارد الشركة أثناء التنقل أو العمل من الأماكن العامة.

اتصال الموقع بالموقع (Site-to-Site) للمؤسسات

غالبًا ما تستخدم المؤسسات الكبيرة IKEv2/IPsec لإنشاء "أنفاق" آمنة بين المكاتب الموزعة جغرافيًا. في تكوين الموقع بالموقع (Site-to-Site)، يقوم البروتوكول بربط الشبكات المحلية (LANs) لموقعين مختلفين عبر الإنترنت العام، مما يسمح لهما بالعمل كشبكة خاصة واحدة. ويضمن دعمه للتشفير القوي والمصادقة المتبادلة بقاء بيانات الشركة الحساسة، مثل الاتصالات الداخلية والأبحاث المملوكة، محمية أثناء انتقالها بين الفروع العالمية.

التكامل الآمن لإنترنت الأشياء (IoT) والبنية التحتية الحيوية

مع توسع إنترنت الأشياء (IoT)، يتم نشر IKEv2/IPsec بشكل متزايد لتأمين الاتصالات بين أجهزة الاستشعار عن بُعد، والأجهزة الذكية، وخوادم الإدارة المركزية. وتسمح قدرته على العمل بكفاءة على مستوى النواة بنقل البيانات بشكل آمن دون إثقال كاهل قوة المعالجة للأجهزة الصناعية. وهذا أمر بالغ الأهمية بشكل خاص لإدارة البنية التحتية - مثل الشبكات الذكية أو مصانع التصنيع الآلية - حيث يعد الحفاظ على تدفق مستمر ومشفر للقياس عن بُعد أمرًا حيويًا للسلامة التشغيلية ومنع الوصول غير المصرح به إلى النظام.

الأسئلة الشائعة حول IKEv2/IPsec

ما هو IKEv2/IPsec بالضبط وكيف يعمل؟

تعد IKEv2/IPsec مجموعة بروتوكولات VPN قوية. يعمل جزء IKEv2 كمستوى تحكم (Control Plane) يتولى المصافحة الآمنة الأولية ويدير جلسات الاتصال. بينما يعمل IPsec كمستوى بيانات (Data Plane)، وهو المسؤول عن التشفير الفعلي والمصادقة لحزم البيانات أثناء انتقالها عبر النفق المنشأ.

لماذا يُنصح بشدة بهذا البروتوكول لمستخدمي الأجهزة المحمولة؟

يتضمن ميزة متخصصة تسمى MOBIKE، وهي اختصار لـ Mobility and Multihoming (التنقل وتعدد الاستضافة). تتيح هذه الميزة لاتصال VPN الخاص بك أن يظل نشطًا حتى عندما ينتقل جهازك بين شبكات مختلفة، مثل الانتقال من شبكة Wi-Fi المنزلية إلى شبكة بيانات الهاتف المحمول، دون أي انقطاع في جلستك الآمنة.

ما هي آليات الأمان الرئيسية المستخدمة في هذه المجموعة؟

تعتمد أمان IKEv2/IPsec على طبقات متعددة من الحماية:

- تتحقق المصادقة المتبادلة (Mutual Authentication) من هوية كل من المستخدم والخادم لمنع الانتحال (Spoofing).

- تضمن معايير التشفير مثل AES-256 بقاء البيانات غير قابلة للقراءة من قبل الأطراف غير المصرح لها.

- يوفر تغليف الحمولة الأمنية (ESP) كلاً من التشفير وفحص السلامة لكل حزمة بيانات.

ما هي أهمية السرية الأمامية التامة (PFS)؟

السرية الأمامية التامة (Perfect Forward Secrecy) هي ميزة أمان تضمن أن كل جلسة فردية تنشئ مفاتيح تشفير فريدة خاصة بها. إذا تعرض مفتاح إحدى الجلسات للاختراق، فلن يؤثر ذلك على أمان أي جلسات سابقة أو مستقبلية، حيث أن تلك المفاتيح مستقلة تمامًا ويتم التخلص منها بمجرد انتهاء الجلسة.

هل هناك أي عيوب محددة يجب الانتباه إليها؟

التحدي الرئيسي يكمن في القدرة على تجاوز جدران الحماية. نظرًا لأن IKEv2 يستخدم عادةً منافذ UDP محددة، فقد تحظره بعض شبكات الشركات المقيدة أو جدران الحماية الوطنية بسهولة أكبر من حركة المرور القائمة على HTTPS. بالإضافة إلى ذلك، يعد البروتوكول أكثر تعقيدًا في الإعداد على جانب الخادم مقارنة ببعض البدائل الأحدث والأخف وزنًا.

هل IKEv2/IPsec مناسب لبيئات الأعمال وإنترنت الأشياء (IoT)؟

نعم، يتم استخدامه على نطاق واسع في بيئات المؤسسات لربط المواقع (site-to-site) وتأمين الوصول عن بُعد للموظفين. كما يتم نشره بشكل متزايد في إنترنت الأشياء (IoT) والبنية التحتية الحيوية لأنه يمكن أن يعمل بكفاءة على مستوى النظام مع الحفاظ على معايير أمان عالية لبيانات القياس عن بُعد (telemetry).