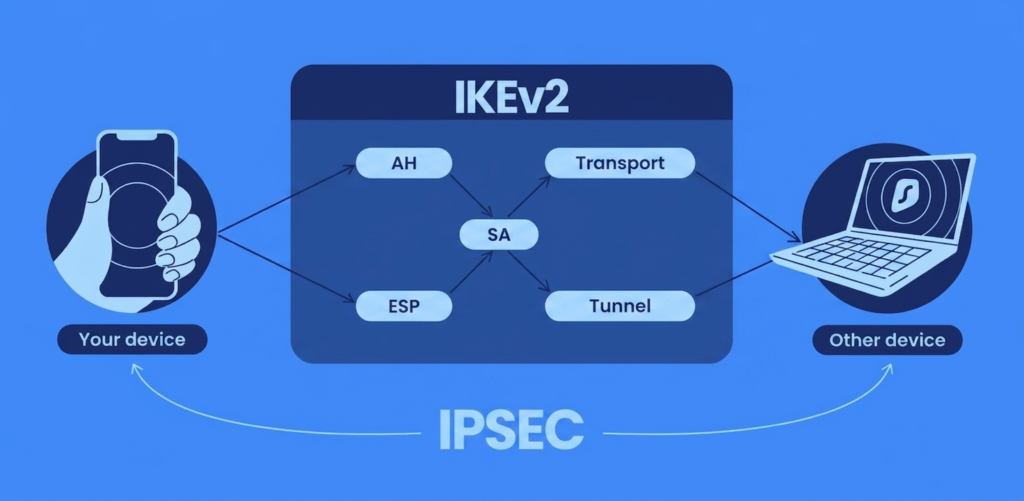

IKEv2 (Internet Key Exchange версии 2) — это современный высокоскоростной протокол туннелирования, который служит основой уровня управления (control-plane) для стека протоколов IPsec (Internet Protocol Security). Разработанный совместно компаниями Microsoft и Cisco Systems для модернизации и замены оригинального стандарта IKE, протокол IKEv2 в первую очередь отвечает за этап «рукопожатия» (handshake) при установке защищенного соединения. Он обеспечивает взаимную аутентификацию между двумя узлами и согласовывает ассоциацию безопасности (SA), которая определяет криптографические ключи и алгоритмы шифрования, используемые в течение сеанса.

В то время как IKEv2 отвечает за управление сеансами и обслуживание туннеля, он почти неизменно работает в паре с IPsec, образуя законченное VPN-решение. В этом союзе IPsec выполняет роль транспортного уровня данных, используя инкапсулирующую защищенную полезную нагрузку (ESP) для шифрования и аутентификации отдельных пакетов данных при их прохождении через установленный туннель. Такая синергия позволяет IKEv2/IPsec обеспечивать уникальный баланс высокой пропускной способности, ведущего в отрасли уровня безопасности и исключительной стабильности — особенно в мобильных средах, где пользователи часто переключаются между различными сетевыми интерфейсами.

Механизмы работы протокола IKEv2/IPsec

Операционная среда IKEv2/IPsec основана на многоуровневой архитектуре, которая устанавливает, поддерживает и защищает выделенный туннель между клиентским устройством и VPN-сервером. Этот процесс делится на два основных функциональных этапа:

Техническая архитектура: как IKEv2 и IPsec работают вместе

Стек протоколов IKEv2/IPsec работает по специализированному двухэтапному процессу, разделяющему управление соединением и передачу данных для обеспечения максимальной безопасности и производительности.

IKEv2: уровень управления и ведение сеансов

IKEv2 выступает в роли интеллектуального уровня туннеля, управляя «рукопожатием» и постоянством сеанса с помощью следующих основных функций:

- Взаимная аутентификация Проверяет подлинность как клиента, так и VPN-сервера с помощью цифровых сертификатов или предварительно общих ключей (PSK), эффективно нейтрализуя атаки типа «человек посередине» (MITM).

- Согласование ассоциации безопасности (SA) Обеспечивает точное согласование между устройством и сервером относительно того, какие криптографические наборы и алгоритмы шифрования будут использоваться в течение сеанса.

- Управление ключами Отвечает за генерацию и периодическое обновление уникальных криптографических ключей, обеспечивая сменяемость шифрования и его безопасность.

- Устойчивость сеанса (MOBIKE) Использует протокол мобильности и мультихоминга (Mobility and Multihoming) для поддержания бесперебойного соединения даже при смене сети пользователем, например, при переходе с Wi-Fi на сотовую сеть 5G.

- Обслуживание туннеля Использует активные сообщения «keep-alive» и механизм обнаружения неактивных узлов (DPD) для мониторинга работоспособности канала и автоматического восстановления разорванных туннелей без вмешательства пользователя.

IPsec: уровень данных и защита полезной нагрузки

После того как параметры безопасности установлены, IPsec берет на себя управление для защиты фактического потока данных с помощью нескольких защитных уровней.

- Шифрование на уровне пакетов Использует инкапсулирующую защитную нагрузку (ESP) для шифрования содержимого каждого отдельного IP-пакета, что делает данные нечитаемыми для любых неавторизованных третьих лиц.

- Проверка целостности данных Appends a unique digital signature to each packet, ensuring the information has not been tampered with, altered, or corrupted during transit.

- Аутентификация источника Криптографически подтверждает, что каждый полученный пакет действительно исходит от аутентифицированного отправителя, предотвращая подмену личности.

- Защита от повторов (Anti-Replay) Присваивает порядковые номера всем пакетам данных, чтобы предотвратить захват и повторную передачу данных злоумышленниками с целью перехвата сеанса.

- Сквозная конфиденциальность Создает комплексную защиту для всего интернет-трафика, включая данные приложений и DNS-запросы, защищая его от слежки со стороны интернет-провайдеров и государственного мониторинга.

Стандарты шифрования, используемые в IKEv2/IPsec

Внутренняя безопасность протокола IKEv2/IPsec обусловлена поддержкой широкого спектра передовых алгоритмов шифрования и криптографических примитивов. В большинстве современных реализаций приоритет отдается расширенному стандарту шифрования (AES) с 256-битными ключами (AES-256) — надежному стандарту шифрования военного уровня, используемому финансовыми учреждениями и государственными органами для защиты совершенно секретных данных. Помимо симметричного шифрования, комплекс включает варианты SHA-2 (Secure Hash Algorithm 2) для обеспечения целостности данных и криптографию на эллиптических кривых (ECC) для эффективного и высокопроизводительного обмена открытыми ключами. В специфических высокоэффективных средах IKEv2 также может использовать потоковый шифр ChaCha20, представляющий собой современную альтернативу, обеспечивающую высокую скорость работы на устройствах без аппаратного ускорения AES.

Критически важным компонентом безопасной инфраструктуры IKEv2/IPsec является реализация совершенной прямой секретности (PFS). PFS гарантирует, что компрометация одного сеанса или долгосрочного закрытого ключа сервера не поставит под угрозу конфиденциальность прошлых или будущих сообщений. Это достигается путем генерации уникальных эфемерных сеансовых ключей для каждого отдельного соединения с помощью обмена ключами Диффи-Хеллмана или Диффи-Хеллмана на эллиптических кривых (ECDH). Гарантируя, что ключи никогда не используются повторно и немедленно удаляются после завершения сеанса, PFS обеспечивает важный уровень защиты от атак ретроспективного дешифрования, значительно укрепляя общую безопасность VPN.

Преимущества и недостатки IKEv2/IPsec

Стек протоколов IKEv2/IPsec широко считается основным выбором для мобильных пользователей и корпоративных сред благодаря своим уникальным архитектурным преимуществам. Его главное преимущество заключается в непревзойденной стабильности соединения; благодаря расширению MOBIKE (Mobility and Multihoming), IKEv2 может плавно переключаться между Wi-Fi и сотовыми сетями без разрыва VPN-сессии. Кроме того, поскольку IKEv2 часто реализуется непосредственно на уровне ядра операционной системы, он обеспечивает более высокую пропускную способность и меньшую задержку по сравнению с протоколами на основе SSL, такими как OpenVPN. С точки зрения безопасности он поддерживает новейшие криптографические наборы, включая AES-256 и совершенную прямую секретность (PFS), обеспечивая надежную защиту от сложных киберугроз. Кроме того, его нативная интеграция в основные операционные системы, такие как Windows, macOS и iOS, упрощает развертывание, часто избавляя от необходимости использования стороннего программного обеспечения.

Несмотря на техническое совершенство, IKEv2/IPsec сталкивается с определенными проблемами, наиболее заметной из которых является преодоление сетевых экранов (firewalls). Поскольку протокол обычно полагается на UDP-порты 500 и 4500, он более подвержен блокировке строгими сетевыми администраторами или национальными файрволами по сравнению с протоколами, которые могут маскировать свой трафик под стандартный HTTPS на TCP-порту 443. Кроме того, хотя интеграция на уровне ядра дает преимущество в скорости, она также делает протокол более сложным для ручной настройки на стороне сервера по сравнению с современными легковесными альтернативами, такими как WireGuard. Наконец, несмотря на высокую безопасность, IKEv2 является относительно сложным протоколом с более объемной базой кода, чем у новых стандартов, что теоретически увеличивает поверхность атаки для потенциальных уязвимостей, хотя он и остается одним из самых надежных и проверяемых протоколов в отрасли на сегодняшний день.

Безопасен ли IKEv2/IPsec?

В современной среде кибербезопасности IKEv2/IPsec широко признан одним из самых защищенных и надежных доступных протоколов VPN. Его безопасность — это не просто результат проектирования, а скорее способность использовать ведущие в отрасли стандарты криптографии. При развертывании с использованием надежных конфигураций, таких как шифрование AES-256 и SHA-256 для обеспечения целостности данных, он обеспечивает практически непроницаемую защиту передаваемых данных. Такой высокий уровень безопасности делает его предпочтительным выбором для государственных учреждений, финансовых институтов и глобальных предприятий, которым требуется бескомпромиссный подход к конфиденциальности данных.

Фактическая эффективность безопасности соединения IKEv2/IPsec определяется несколькими критическими факторами реализации. Сила протокола в значительной степени зависит от использования современных методов аутентификации, таких как цифровые сертификаты или EAP-MSCHAPv2, которые защищают от несанкционированного доступа и подмены учетных данных. Кроме того, интеграция совершенной прямой секретности (PFS) гарантирует эфемерность сеансовых ключей; даже в маловероятном случае компрометации одного сеанса прошлая и будущая связь остается в полной безопасности.

Однако, как и в случае с любой сложной сетевой технологией, безопасность IKEv2/IPsec зависит от надлежащего управления и регулярных обновлений. Использование устаревших криптографических наборов или слабых предварительных ключей (PSK) может создать уязвимости, которыми могут воспользоваться злоумышленники. Для поддержания оптимального уровня безопасности надежные VPN-провайдеры и сетевые администраторы должны уделять первоочередное внимание использованию ключей с высокой энтропией, безопасным конфигурациям серверов и последним патчам программного обеспечения. При соблюдении этих передовых методов IKEv2/IPsec остается золотым стандартом защиты личной конфиденциальности и конфиденциальной корпоративной информации от современной слежки и киберугроз.

Практические примеры применения и сценарии развертывания IKEv2/IPsec

Уникальное сочетание высокой производительности и исключительной устойчивости соединения делает IKEv2/IPsec универсальным решением для различных отраслей. Помимо базовой защиты конфиденциальности, архитектурные преимущества позволяют этому протоколу эффективно работать в средах с динамичным подключением и строгими требованиями к безопасности.

Мобильные VPN-решения и удаленная работа

Одним из наиболее значимых применений IKEv2/IPsec является мобильный сектор. Благодаря расширению MOBIKE этот протокол является основным выбором премиальных VPN-провайдеров для приложений на смартфонах. Он позволяет пользователям переходить с сотовых данных на офисный или домашний Wi-Fi без прерывания активных загрузок, видеозвонков или защищенных сессий с базами данных. Это делает его незаменимым инструментом для современных удаленных сотрудников, гарантируя, что персонал остается надежно подключенным к корпоративным ресурсам во время поездок или работы в общественных местах.

Корпоративное соединение типа «точка-точка» (Site-to-Site)

Крупные организации часто используют IKEv2/IPsec для создания защищенных «туннелей» между географически распределенными офисами. В конфигурации «точка-точка» (Site-to-Site) протокол соединяет локальные сети (LAN) двух разных филиалов через интернет, позволяя им функционировать как единая частная сеть. Поддержка надежного шифрования и взаимной аутентификации гарантирует, что конфиденциальные корпоративные данные, такие как внутренняя переписка и проприетарные исследования, остаются защищенными при перемещении между глобальными подразделениями.

Безопасная интеграция для IoT и критически важной инфраструктуры

По мере расширения интернета вещей (IoT) IKEv2/IPsec все чаще развертывается для защиты связи между удаленными датчиками, интеллектуальными устройствами и серверами централизованного управления. Его способность эффективно работать на уровне ядра позволяет осуществлять безопасную передачу данных, не перегружая вычислительные мощности промышленного оборудования. Это особенно критично для управления инфраструктурой, такой как интеллектуальные энергосети или автоматизированные производственные предприятия, где поддержание постоянного зашифрованного потока телеметрии жизненно важно для эксплуатационной безопасности и предотвращения несанкционированного доступа к системе.

Часто задаваемые вопросы (FAQ) по IKEv2/IPsec

Что именно представляет собой IKEv2/IPsec и как он работает?

IKEv2/IPsec — это мощный стек VPN-протоколов. Часть IKEv2 выступает в роли уровня управления (control plane), который обрабатывает начальное безопасное рукопожатие и управляет сеансами соединения. IPsec служит уровнем данных (data plane), отвечающим за фактическое шифрование и аутентификацию пакетов данных при их перемещении через установленный туннель.

Почему этот протокол настоятельно рекомендуется для мобильных пользователей?

Он включает в себя специализированную функцию под названием MOBIKE (Mobility and Multihoming — мобильность и многоадресность). Это позволяет вашему VPN-соединению оставаться активным даже при переключении устройства между различными сетями, например, при переходе с домашнего Wi-Fi на мобильную сеть, без какого-либо прерывания защищенного сеанса.

Какие ключевые механизмы безопасности используются в этом стеке?

Безопасность IKEv2/IPsec строится на нескольких уровнях защиты:

- Взаимная аутентификация (Mutual Authentication) проверяет личности как пользователя, так и сервера для предотвращения спуфинга (подмены данных).

- Стандарты шифрования, такие как AES-256, гарантируют, что данные останутся нечитаемыми для посторонних лиц.

- Инкапсулирующая защитная нагрузка (ESP) обеспечивает как шифрование, так и проверку целостности для каждого пакета данных.

В чем заключается значимость совершенной прямой секретности (PFS)?

Совершенная прямая секретность (Perfect Forward Secrecy) — это функция безопасности, которая гарантирует, что для каждого отдельного сеанса генерируются свои уникальные ключи шифрования. Если ключ одного из сеансов когда-либо будет скомпрометирован, это не повлияет на безопасность прошлых или будущих сеансов, так как эти ключи полностью независимы и уничтожаются сразу после завершения сеанса.

Есть ли какие-либо конкретные недостатки, о которых следует знать?

Основная сложность заключается в проходимости через брандмауэры. Поскольку IKEv2 обычно использует определенные UDP-порты, некоторые корпоративные сети с жесткими ограничениями или национальные брандмауэры могут блокировать его легче, чем трафик на базе HTTPS. Кроме того, этот протокол сложнее в настройке на стороне сервера по сравнению с некоторыми более новыми и легкими альтернативами.

Подходит ли IKEv2/IPsec для бизнес-сред и Интернета вещей (IoT)?

Да, он широко используется в корпоративной среде для соединения офисов (site-to-site) и обеспечения безопасного удаленного доступа для сотрудников. Он также все чаще внедряется в сфере Интернета вещей (IoT) и критической инфраструктуры, поскольку может эффективно работать на системном уровне, поддерживая высокие стандарты безопасности для телеметрических данных.