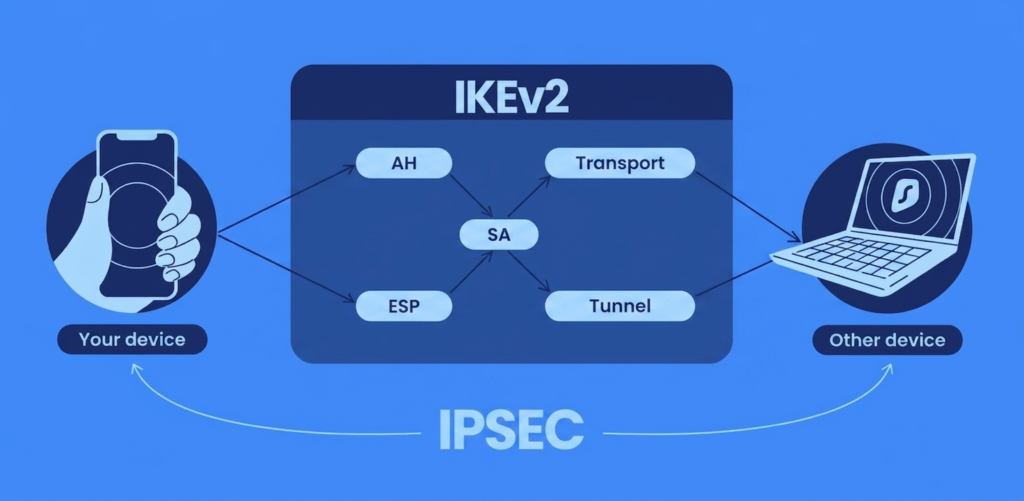

IKEv2, czyli Internet Key Exchange version 2, to zaawansowany i szybki protokół tunelowania, który służy jako podstawa płaszczyzny sterowania (control-plane) dla pakietu IPsec (Internet Protocol Security). Opracowany wspólnie przez firmy Microsoft i Cisco Systems w celu unowocześnienia i zastąpienia pierwotnego standardu IKE, IKEv2 jest odpowiedzialny głównie za fazę uzgadniania (handshake) bezpiecznego połączenia. Ułatwia on wzajemną uwierzytelnianie między dwoma punktami końcowymi i negocjuje skojarzenie bezpieczeństwa (SA), które definiuje klucze kryptograficzne i algorytmy szyfrowania stosowane przez cały czas trwania sesji.

Podczas gdy IKEv2 zajmuje się zarządzaniem sesją i utrzymaniem tunelu, prawie niezmiennie występuje w parze z IPsec, tworząc kompletne rozwiązanie VPN. W tym partnerstwie IPsec pełni funkcję warstwy transportu danych, wykorzystując protokół Encapsulating Security Payload (ESP) do szyfrowania i uwierzytelniania poszczególnych pakietów danych przesyłanych przez ustanowiony tunel. Ta synergia pozwala IKEv2/IPsec oferować unikalną równowagę między wysoką wydajnością przepustowości, wiodącym w branży bezpieczeństwem i wyjątkową stabilnością – szczególnie w środowiskach mobilnych, gdzie użytkownicy często przełączają się między różnymi interfejsami sieciowymi.

Mechanizmy operacyjne protokołu IKEv2/IPsec

Struktura operacyjna IKEv2/IPsec opiera się na architekturze warstwowej, która ustanawia, utrzymuje i zabezpiecza dedykowany tunel między urządzeniem klienckim a serwerem VPN. Proces ten dzieli się na dwie główne fazy funkcjonalne:

Architektura techniczna: Jak IKEv2 i IPsec współpracują ze sobą

Zestaw protokołów IKEv2/IPsec działa w ramach wyspecjalizowanego, dwufazowego procesu, oddzielając zarządzanie połączeniem od transmisji danych, aby zapewnić maksymalne bezpieczeństwo i wydajność.

IKEv2: Płaszczyzna sterowania i zarządzanie sesją

IKEv2 pełni rolę inteligentnej warstwy tunelu, zarządzając „uściskiem dłoni” (handshake) i trwałością sesji poprzez następujące kluczowe funkcje:

- Wzajemne uwierzytelnianie Weryfikuje tożsamość zarówno klienta, jak i serwera VPN przy użyciu certyfikatów cyfrowych lub kluczy wstępnych (PSK), skutecznie neutralizując ataki typu man-in-the-middle (MITM).

- Negocjacja skojarzenia bezpieczeństwa (SA) Ułatwia precyzyjne ustalenie między urządzeniem a serwerem, jakie zestawy kryptograficzne i algorytmy szyfrowania będą wykorzystywane przez cały czas trwania sesji.

- Zarządzanie kluczami Odpowiada za generowanie i okresowe odświeżanie unikalnych kluczy kryptograficznych, zapewniając rotację szyfrowania i jego bezpieczeństwo.

- Odporność sesji (MOBIKE) Wykorzystuje protokół Mobility and Multihoming, aby utrzymać płynne połączenie nawet wtedy, gdy użytkownik zmienia sieć, na przykład przechodząc z Wi-Fi na komórkową sieć 5G.

- Utrzymanie tunelu Wykorzystuje aktywne komunikaty „keep-alive” oraz funkcję Dead Peer Detection (DPD) do monitorowania stanu łącza i automatycznego przywracania przerwanych tuneli bez interwencji użytkownika.

IPsec: Płaszczyzna danych i ochrona ładunku (payload)

Po ustaleniu parametrów bezpieczeństwa, IPsec przejmuje kontrolę, aby chronić rzeczywisty przepływ danych za pomocą kilku warstw ochronnych.

- Szyfrowanie na poziomie pakietów Wykorzystuje protokół Encapsulating Security Payload (ESP) do szyfrowania zawartości każdego pojedynczego pakietu IP, sprawiając, że dane stają się nieczytelne dla jakichkolwiek nieuprawnionych osób trzecich.

- Weryfikacja integralności danych Appends a unique digital signature to each packet, ensuring the information has not been tampered with, altered, or corrupted during transit.

- Uwierzytelnianie pochodzenia Kryptograficznie potwierdza, że każdy odebrany pakiet rzeczywiście pochodzi od uwierzytelnionego nadawcy, co zapobiega podszywaniu się pod czyjąś tożsamość.

- Ochrona przed powtórzeniami (Anti-Replay) Przypisuje numery sekwencyjne do wszystkich pakietów danych, aby zapobiec przechwytywaniu i ponownemu przesyłaniu danych przez złośliwych aktorów w celu przejęcia sesji.

- Prywatność typu end-to-end Tworzy kompleksową osłonę dla całego ruchu internetowego — w tym danych aplikacji i zapytań DNS — chroniąc go przed inwigilacją ze strony dostawców usług internetowych (ISP) oraz monitoringiem rządowym.

Standardy szyfrowania stosowane w IKEv2/IPsec

Wrodzone bezpieczeństwo protokołu IKEv2/IPsec wynika z obsługi szerokiej gamy zaawansowanych algorytmów szyfrowania i prymitywów kryptograficznych. Większość nowoczesnych implementacji priorytetowo traktuje standard AES (Advanced Encryption Standard) z 256-bitowymi kluczami (AES-256) — solidny standard szyfrowania klasy wojskowej, wykorzystywany przez instytucje finansowe i agencje rządowe do zabezpieczania ściśle tajnych danych. Poza szyfrowaniem symetrycznym, pakiet ten zawiera warianty SHA-2 (Secure Hash Algorithm 2) w celu zapewnienia integralności danych oraz kryptografię krzywych eliptycznych (ECC) dla wydajnej i wysokowydajnej wymiany kluczy publicznych. W określonych środowiskach o wysokiej wydajności, IKEv2 może również wykorzystywać szyfr strumieniowy ChaCha20, stanowiący nowoczesną alternatywę, która oferuje wysoką prędkość na urządzeniach pozbawionych sprzętowej akceleracji AES.

Kluczowym elementem bezpiecznej infrastruktury IKEv2/IPsec jest wdrożenie mechanizmu Perfect Forward Secrecy (PFS). PFS gwarantuje, że złamanie pojedynczej sesji lub wyciek długoterminowego klucza prywatnego serwera nie zagrozi poufności przeszłej lub przyszłej komunikacji. Osiąga się to poprzez generowanie unikalnych, efemerycznych kluczy sesyjnych dla każdego indywidualnego połączenia za pomocą wymiany kluczy Diffie-Hellmana lub Diffie-Hellmana opartego na krzywych eliptycznych (ECDH). Zapewniając, że klucze nigdy nie są używane ponownie i zostają natychmiast odrzucone po zakończeniu sesji, PFS zapewnia niezbędną warstwę ochrony przed atakami polegającymi na wstecznym deszyfrowaniu, znacząco wzmacniając ogólną strukturę bezpieczeństwa sieci VPN.

Zalety i wady IKEv2/IPsec

Zestaw protokołów IKEv2/IPsec jest powszechnie uważany za doskonały wybór dla użytkowników mobilnych i środowisk korporacyjnych ze względu na swoje unikalne zalety architektoniczne. Jego główną zaletą jest bezkonkurencyjna stabilność połączenia; dzięki rozszerzeniu MOBIKE (Mobility and Multihoming), IKEv2 może płynnie przełączać się między sieciami Wi-Fi a komórkowymi bez przerywania sesji VPN. Co więcej, ponieważ IKEv2 jest często implementowany bezpośrednio na poziomie jądra systemu operacyjnego, zapewnia wyższą przepustowość i niższe opóźnienia w porównaniu z protokołami opartymi na SSL, takimi jak OpenVPN. Z punktu widzenia bezpieczeństwa wspiera najnowsze pakiety kryptograficzne, w tym AES-256 i Perfect Forward Secrecy, zapewniając przyszłościową ochronę przed zaawansowanymi cyberzagrożeniami. Dodatkowo, jego natywna integracja z głównymi systemami operacyjnymi, takimi jak Windows, macOS i iOS, upraszcza wdrożenie, często eliminując potrzebę korzystania z oprogramowania innych firm.

Pomimo doskonałości technicznej, IKEv2/IPsec boryka się z pewnymi wyzwaniami, z których najważniejszym jest kwestia przechodzenia przez zapory sieciowe (firewalle). Ponieważ protokół ten zazwyczaj opiera się na portach UDP 500 i UDP 4500, jest bardziej podatny na blokowanie przez restrykcyjnych administratorów sieci lub państwowe systemy blokowania w porównaniu z protokołami, które potrafią maskować swój ruch jako standardowy HTTPS na porcie TCP 443. Ponadto, choć integracja na poziomie jądra zapewnia przewagę prędkości, sprawia ona również, że protokół jest bardziej złożony w ręcznej konfiguracji po stronie serwera w porównaniu z nowoczesnymi, lekkimi alternatywami, takimi jak WireGuard. Wreszcie, mimo że IKEv2 jest wysoce bezpieczny, jest to protokół stosunkowo złożony o większej bazie kodu niż nowsze standardy, co teoretycznie zwiększa powierzchnię ataku dla potencjalnych podatności, aczkolwiek pozostaje on jednym z najbardziej zaufanych i poddawanych audytom protokołów w dzisiejszej branży.

Czy IKEv2/IPsec jest bezpieczny?

W obecnym krajobrazie cyberbezpieczeństwa protokół IKEv2/IPsec jest powszechnie uznawany за jeden z najbezpieczniejszych i najbardziej niezawodnych dostępnych protokołów VPN. Jego bezpieczeństwo nie jest jedynie wynikiem samej konstrukcji, lecz raczej zdolności do wykorzystywania wiodących w branży standardów kryptograficznych. W przypadku wdrożenia przy użyciu solidnych konfiguracji, takich jak szyfrowanie AES-256 i algorytm SHA-256 dla integralności danych, zapewnia on praktycznie nieprzeniknioną osłonę dla danych w transmisji. Ten wysoki poziom bezpieczeństwa sprawia, że jest to preferowany wybór dla agencji rządowych, instytucji finansowych i globalnych przedsiębiorstw, które wymagają bezkompromisowego podejścia do poufności danych.

Rzeczywista skuteczność bezpieczeństwa połączenia IKEv2/IPsec jest określona przez kilka kluczowych czynników wdrożeniowych. Siła protokołu opiera się w dużej mierze na stosowaniu nowoczesnych metod uwierzytelniania, takich jak certyfikaty cyfrowe lub EAP-MSCHAPv2, które chronią przed nieautoryzowanym dostępem i podrabianiem poświadczeń. Ponadto integracja mechanizmu Perfect Forward Secrecy (PFS) gwarantuje, że klucze sesyjne są efemeryczne; nawet w mało prawdopodobnym przypadku złamania jednej sesji, przeszła i przyszła komunikacja pozostaje całkowicie bezpieczna.

Jednakże, jak w przypadku każdej zaawansowanej technologii sieciowej, bezpieczeństwo IKEv2/IPsec zależy od właściwego zarządzania i regularnych aktualizacji. Korzystanie z przestarzałych pakietów kryptograficznych lub słabych kluczy wstępnych (PSK) może wprowadzić luki, które mogą zostać wykorzystane przez złośliwe podmioty. Aby utrzymać optymalny poziom bezpieczeństwa, renomowani dostawcy VPN i administratorzy sieci muszą priorytetowo traktować stosowanie kluczy o wysokiej entropii, bezpiecznych konfiguracji serwerów oraz najnowszych łatek oprogramowania. Przy przestrzeganiu tych najlepszych praktyk, IKEv2/IPsec pozostaje złotym standardem ochrony prywatności osobistej i wrażliwych informacji korporacyjnych przed nowoczesną inwigilacją i zagrożeniami cybernetycznymi.

Rzeczywiste zastosowania i scenariusze wdrażania IKEv2/IPsec

Unikalne połączenie wysokiej wydajności i wyjątkowej odporności połączenia sprawia, że IKEv2/IPsec jest wszechstronnym rozwiązaniem w wielu branżach. Poza podstawową ochroną prywatności, jego zalety architektoniczne pozwalają mu doskonale sprawdzać się w środowiskach, w których łączność jest dynamiczna, a wymagania dotyczące bezpieczeństwa — rygorystyczne.

Mobilne rozwiązania VPN i praca zdalna

Jednym z najważniejszych zastosowań IKEv2/IPsec jest sektor mobilny. Dzięki rozszerzeniu MOBIKE jest to podstawowy protokół używany przez dostawców VPN premium w aplikacjach na smartfony. Pozwala on użytkownikom na przełączanie się z danych komórkowych na firmowe lub domowe Wi-Fi bez przerywania aktywnych pobrań, połączeń wideo czy bezpiecznych sesji z bazami danych. To czyni go niezastąpionym narzędziem dla współczesnych pracowników zdalnych, zapewniając pracownikom bezpieczne połączenie z zasobami korporacyjnymi podczas dojazdów do pracy lub pracy w miejscach publicznych.

Firmowe połączenia typu Site-to-Site

Duże organizacje często wykorzystują IKEv2/IPsec do tworzenia bezpiecznych „tuneli” między biurami rozproszonymi geograficznie. W konfiguracji Site-to-Site protokół ten łączy sieci lokalne (LAN) dwóch różnych lokalizacji za pośrednictwem publicznego internetu, umożliwiając im funkcjonowanie jako jedna, prywatna sieć. Wsparcie dla silnego szyfrowania i wzajemnego uwierzytelniania gwarantuje, że wrażliwe dane firmowe, takie jak komunikacja wewnętrzna czy zastrzeżone badania, pozostają chronione podczas przesyłania między globalnymi oddziałami.

Bezpieczna integracja dla IoT i infrastruktury krytycznej

Wraz z rozwojem Internetu Rzeczy (IoT), protokół IKEv2/IPsec jest coraz częściej wdrażany w celu zabezpieczenia komunikacji między zdalnymi czujnikami, inteligentnymi urządzeniami a centralnymi serwerami zarządzającymi. Jego zdolność do wydajnego działania na poziomie jądra pozwala na bezpieczną transmisję danych bez przeciążania mocy obliczeniowej sprzętu przemysłowego. Jest to szczególnie istotne w zarządzaniu infrastrukturą — taką jak inteligentne sieci energetyczne czy zautomatyzowane zakłady produkcyjne — gdzie utrzymanie stałego, zaszyfrowanego strumienia telemetrycznego jest niezbędne dla bezpieczeństwa operacyjnego i zapobiegania nieautoryzowanemu dostępowi do systemu.

IKEv2/IPsec Najczęściej Zadawane Pytania (FAQ)

Czym dokładnie jest IKEv2/IPsec i jak działa?

IKEv2/IPsec to potężny pakiet protokołów VPN. Część IKEv2 działa jako płaszczyzna sterowania (control plane), która obsługuje wstępne bezpieczne uzgadnianie (handshake) i zarządza sesjami połączeń. IPsec służy jako płaszczyzna danych (data plane), odpowiedzialna за faktyczne szyfrowanie i uwierzytelnianie pakietów danych przesyłanych przez ustanowiony tunel.

Dlaczego ten protokół jest wysoce zalecany dla użytkowników mobilnych?

Zawiera on specjalną funkcję o nazwie MOBIKE, co jest skrótem od Mobility and Multihoming. Pozwala ona na utrzymanie aktywności połączenia VPN nawet wtedy, gdy urządzenie przełącza się między różnymi sieciami — na przykład przy przejściu z domowego Wi-Fi na sieć komórkową — bez przerywania bezpiecznej sesji.

Jakie są kluczowe mechanizmy bezpieczeństwa stosowane w tym pakiecie?

Bezpieczeństwo IKEv2/IPsec opiera się na kilku warstwach ochrony:

- Wzajemne uwierzytelnianie (Mutual Authentication) weryfikuje tożsamość zarówno użytkownika, jak i serwera, aby zapobiec spoofingowi (podszywaniu się).

- Standardy szyfrowania, takie jak AES-256, gwarantują, że dane pozostają nieczytelne dla osób nieuprawnionych.

- Encapsulating Security Payload (ESP) zapewnia zarówno szyfrowanie, jak i kontrolę integralności dla każdego pakietu danych.

Jakie znaczenie ma Perfect Forward Secrecy (PFS)?

Perfect Forward Secrecy to funkcja bezpieczeństwa, która gwarantuje, że każda pojedyncza sesja generuje własne, unikalne klucze szyfrowania. Jeśli klucz jednej z sesji zostałby kiedykolwiek złamany, nie wpłynie to na bezpieczeństwo żadnych przeszłych ani przyszłych sesji, ponieważ klucze te są całkowicie niezależne i usuwane po zakończeniu sesji.

Czy są jakieś konkretne wady, o których należy wiedzieć?

Głównym wyzwaniem jest przechodzenie przez zapory sieciowe (firewalle). Ponieważ IKEv2 zazwyczaj korzysta ze specyficznych portów UDP, niektóre restrykcyjne sieci korporacyjne lub narodowe zapory mogą blokować go łatwiej niż ruch oparty na protokole HTTPS. Dodatkowo, protokół ten jest trudniejszy w konfiguracji po stronie serwera w porównaniu do niektórych nowszych, lżejszych alternatyw.

Czy IKEv2/IPsec jest odpowiedni dla środowisk biznesowych i IoT?

Tak, jest on powszechnie stosowany w środowiskach korporacyjnych do łączności typu site-to-site oraz zabezpieczania zdalnego dostępu dla pracowników. Jest również coraz częściej wdrażany w rozwiązaniach IoT i infrastrukturze krytycznej, ponieważ może wydajnie działać na poziomie systemowym, zachowując jednocześnie wysokie standardy bezpieczeństwa dla danych telemetrycznych.