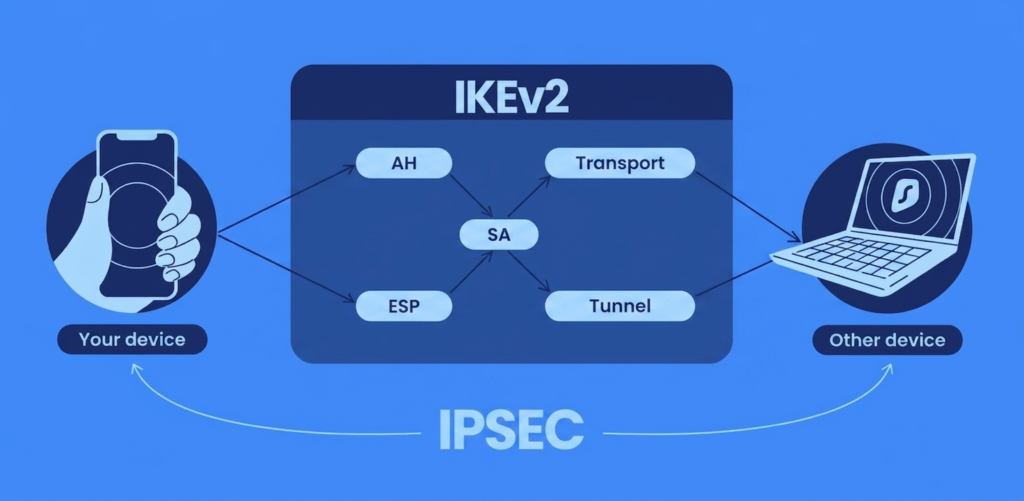

IKEv2(Internet Key Exchange version 2,互联网密钥交换版本 2)是一种先进且高速的隧道协议,作为 IPsec(互联网协议安全)套件的控制层面(control-plane)基础。IKEv2 由微软和思科系统公司联合开发,旨在实现原版 IKE 标准的现代化并取而代之。它主要负责安全连接的握手阶段,促进两个端点之间的相互身份验证,并协商安全关联(SA),从而定义在整个会话期间使用的加密密钥和加密算法。

虽然 IKEv2 负责会话管理和隧道维护,但它几乎总是与 IPsec 配对以形成完整的 VPN 解决方案。在这种协作关系中,IPsec 作为数据传输层,利用封装安全载荷(ESP)对穿过已建立隧道的单个数据包进行加密和身份验证。这种协同作用使 IKEv2/IPsec 能够提供高性能吞吐量、行业领先的安全性和卓越稳定性的独特平衡——特别是在用户频繁切换不同网络接口的移动环境中。

IKEv2/IPsec 协议的运行机制

IKEv2/IPsec 的运行框架依赖于一种分层架构,该架构在客户端设备与 VPN 服务器之间建立、维护并保护一条专用隧道。整个过程分为两个主要的职能阶段:

技术架构:IKEv2 与 IPsec 如何协同工作

IKEv2/IPsec 协议套件通过专门的两阶段过程运行,将连接管理与数据传输分开,以确保最大的安全性和性能。

IKEv2:控制层面与会话管理

IKEv2 作为隧道的智能层,通过以下核心功能管理“握手”和会话持久性:

- 双向身份验证 使用数字证书或预共享密钥验证客户端和 VPN 服务器的身份,从而有效抵御中间人 (MITM) 攻击。

- 安全关联 (SA) 协商 促进设备与服务器之间达成精确协议,确定在会话期间将使用哪些加密套件和加密算法。

- 密钥管理 负责生成并定期刷新唯一的加密密钥,确保加密过程保持轮换且安全。

- 会话弹性 (MOBIKE) 利用移动与多宿主(Mobility and Multihoming)协议,即使在用户切换网络(例如从 Wi-Fi 切换到 5G 蜂窝网络)时,也能保持无缝连接。

- 隧道维护 利用活跃的“保活”(keep-alive)消息机制和死端检测(DPD)来监控链路健康状况,并在无需人工干预的情况下自动重建中断的隧道。

IPsec:数据层面与有效负载保护

一旦建立了安全参数,IPsec 就会接管,并使用多个保护层来保护实际的数据流。

- 数据包级加密 利用封装安全载荷 (ESP) 对每个单独的 IP 数据包内容进行加密,使任何未经授权 planning 的第三方都无法读取数据。

- 数据完整性校验 Appends a unique digital signature to each packet, ensuring the information has not been tampered with, altered, or corrupted during transit.

- 源身份验证 通过加密方式确认每个接收到的数据包确实源自经过身份验证的发送方,从而防止身份欺骗。

- 抗重放保护 为所有数据包分配序列号,防止恶意攻击者通过抓取并重新发送数据来劫持会话。

- 端到端隐私保护 为包括应用程序数据和 DNS 查询在内的所有互联网流量创建一个全面的防护屏障,使其免受 ISP 监视和政府监控。

IKEv2/IPsec 使用的加密标准

IKEv2/IPsec 协议固有的安全性源于其对多种高级加密算法和密码学原语的支持。大多数现代实现方案都优先采用具有 256 位密钥的进阶加密标准 (AES-256),这是一种坚固的军用级加密标准,被金融机构和政府机构用于保护绝密数据。除了对称加密,该套件还结合了 SHA-2(安全哈希算法 2)变体以确保数据完整性,并采用椭圆曲线密码学 (ECC) 以实现高效、高性能的公钥交换。在特定的高效率环境中,IKEv2 还可能利用 ChaCha20 流加密,为没有硬件加速 AES 的设备提供一种高速的现代替代方案。

安全 IKEv2/IPsec 基础设施的一个关键组成部分是完全前向保密 (PFS) 的实现。PFS 确保即使单个会话被破解或服务器的长期私钥泄露,也不会危及过去或未来通信的机密性。这是通过 Diffie-Hellman 或椭圆曲线 Diffie-Hellman (ECDH) 密钥交换为每个单独的连接生成唯一的、临时的会话密钥来实现的。通过确保密钥永不重复使用并在会话结束后立即丢弃,PFS 提供了一个抵御追溯性解密攻击的关键保护层,显著增强了 VPN 的整体安全态势。

IKEv2/IPsec 的优缺点

由于其独特的架构优势,IKEv2/IPsec 协议套件被广泛认为是移动用户和企业环境的首选。其核心优势在于无与伦比的连接稳定性;得益于 MOBIKE(移动性和多归属)扩展,IKEv2 可以在 Wi-Fi 和蜂窝网络之间无缝切换,而不会掉线。此外,由于 IKEv2 通常直接在操作系统的内核级别实现,因此与 OpenVPN 等基于 SSL 的协议相比,它具有更高的吞吐量和更低的延迟。从安全角度来看,它支持包括 AES-256 和完全前向保密 (PFS) 在内的最新加密套件,为抵御复杂的网络威胁提供了面向未来的屏障。此外,它原生集成在 Windows、macOS 和 iOS 等主流操作系统中,简化了部署流程,通常无需安装第三方软件。

尽管 IKEv2/IPsec 在技术上表现卓越,但也确实面临某些挑战,最显著的是在防火墙穿越能力方面。由于该协议通常依赖 UDP 端口 500 和 UDP 端口 4500,与那些可以将流量伪装成 TCP 端口 443 上的标准 HTTPS 的协议相比,它更容易被严格的网络管理员或国家防火墙屏蔽。此外,虽然其内核级集成带来了速度优势,但与 WireGuard 等现代轻量级替代方案相比,这也使得该协议在服务器端的手动配置更加复杂。最后,尽管 IKEv2 非常安全,但它是一个相对复杂的协议,其代码库比新标准更大,这在理论上增加了潜在漏洞的攻击面,不过它仍然是当今行业内最受信任和经过审计最多的协议之一。

IKEv2/IPsec 安全吗?

在当前的网络安全形势下,IKEv2/IPsec 被广泛公认为最安全、最可靠的可用 VPN 协议之一。其安全性不仅仅是其设计的产物,更源于它利用行业领先加密标准的能力。当采用强大的配置(如 AES-256 加密和用于数据完整性的 SHA-256)进行部署时,它能为传输中的数据提供一个几乎不可逾越的防护屏障。这种高水平的安全性使其成为政府机构、金融机构和要求数据机密性绝不妥协的全球性企业的首选。

IKEv2/IPsec 连接的实际安全效能取决于几个关键的实现因素。该协议的强度在很大程度上依赖于现代身份验证方法的使用,例如数字证书或 EAP-MSCHAPv2,这些方法可以防止未经授权的访问和凭据欺骗。此外,完全前向保密 (PFS) 的集成确保了会话密钥是临时的;即便在极少数情况下单个会话被破解,过去和未来的通信也依然完全安全。

然而,与任何复杂的网络技术一样,IKEv2/IPsec 的安全性取决于妥善的管理和定期的更新。使用过时的加密套件或弱预共享密钥可能会引入漏洞,使恶意攻击者有机可乘。为了保持最佳的安全态势,知名的 VPN 服务商和网络管理员必须优先使用高熵密钥、安全的服务器配置以及最新的软件补丁。只要遵循这些最佳实践,IKEv2/IPsec 就依然是保护个人隐私和敏感企业情报、抵御现代监控及网络威胁的行业金标准。

IKEv2/IPsec 的实际应用与部署场景

高速性能与卓越连接韧性的独特结合,使 IKEv2/IPsec 成为跨多个行业的通用解决方案。除了基础的隐私保护,其架构优势使其能够在连接动态变化且安全要求严格的环境中表现出色。

移动 VPN 解决方案与远程办公

IKEv2/IPsec 最突出的应用领域之一是在移动领域。由于 MOBIKE 扩展的存在,它是优质 VPN 服务商在智能手机应用程序中使用的首选协议。它允许用户在不中断正在进行的下载、视频通话或安全数据库会话的情况下,从蜂窝数据无缝切换到办公室或家庭 Wi-Fi。这使其成为现代远程办公人员不可或缺的工具,确保员工在通勤或在公共场所工作时,能够与公司资源保持安全的连接。

企业级站点到站点 (Site-to-Site) 连接

大型机构经常利用 IKEv2/IPsec 在地理位置分散的办公室之间建立安全“隧道”。在站点到站点(Site-to-Site)配置中,该协议通过公共互联网连接两个不同地点的局域网(LAN),使它们能够作为一个单一的私有网络运行。它对强大加密和相互身份验证的支持,确保了敏感的企业数据(如内部通信和专利研究)在全球分支机构之间传输时始终受到保护。

物联网 (IoT) 与关键基础设施的安全集成

随着物联网 (IoT) 的扩展,IKEv2/IPsec 越来越多地被部署用于保护远程传感器、智能设备和中央管理服务器之间的通信。它在内核层级高效运行的能力,使得在不加重工业硬件处理负担的情况下实现安全数据传输成为可能。这对于基础设施管理(如智能电网或自动化制造工厂)尤为关键——在这些领域,保持持续且加密的遥测数据流对于保障运行安全和防止未经授权的系统访问至关重要。

IKEv2/IPsec 常见问题解答 (FAQ)

IKEv2/IPsec 究竟是什么,它是如何工作的?

IKEv2/IPsec 是一套强大的 VPN 协议族。IKEv2 部分充当控制层面,负责处理初始的安全握手并管理连接会话。IPsec 则作为数据层面,负责在建立的隧道中对传输的数据包进行实际的加密和身份验证。

为什么该协议被高度推荐给移动用户?

它包含一个名为 MOBIKE 的专用功能,全称为“移动性与多宿主”(Mobility and Multihoming)。这使得您的 VPN 连接即使在设备切换不同网络时(例如从家庭 Wi-Fi 切换到移动数据网络)也能保持活跃状态,且不会对您的安全会话造成任何中断。

该套件使用了哪些关键安全机制?

IKEv2/IPsec 的安全性建立在多层保护之上:

- 相互身份验证 (Mutual Authentication) 会同时验证用户和服务器的身份,以防止欺骗(Spoofing)攻击。

- AES-256 等加密标准可确保数据对于未经授权的第三方始终是不可读的。

- 封装安全载荷 (ESP) 为每一个数据包同时提供加密和完整性检查。

完全正向保密 (PFS) 的意义是什么?

完全正向保密 (Perfect Forward Secrecy) 是一种安全特性,它确保每一个会话都会生成自己独特的加密密钥。即便某个会话的密钥遭到破解,也不会影响过去或未来会话的安全,因为这些密钥是完全独立的,并且在会话结束时会被销毁。

有哪些需要注意的具体缺点吗?

主要挑战在于防火墙的穿透性。由于 IKEv2 通常使用特定的 UDP 端口,一些限制严格的企业网络或国家级防火墙可能比拦截基于 HTTPS 的流量更容易拦截它。此外,与某些较新的轻量级替代方案相比,该协议在服务器端的配置也更为复杂。

IKEv2/IPsec 是否适合企业和物联网 (IoT) 环境?

是的,它广泛应用于企业环境中的站点到站点(site-to-site)连接以及保障员工的远程访问安全。同时,由于它能在维持遥测数据高安全标准的同时,在系统层级高效运行,因此也越来越多地部署在物联网(IoT)和关键基础设施中。