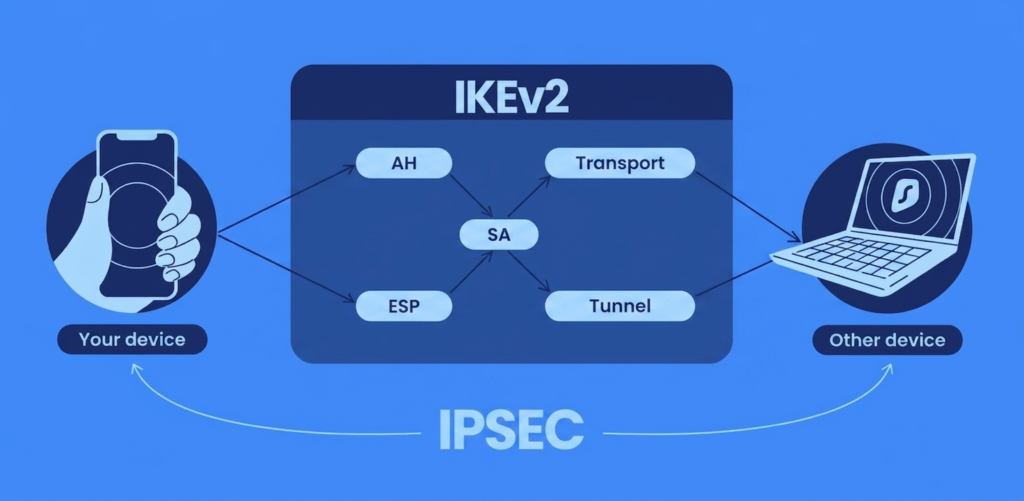

IKEv2(Internet Key Exchange version 2)は、IPsec(Internet Protocol Security)スイートのコントロールプレーンの基盤として機能する、高度で高速なトンネリングプロトコルです。従来のIKE標準を近代化し、置き換えるためにMicrosoftとCisco Systemsによって共同開発されたIKEv2は、主に安全な接続のハンドシェイクフェーズを担当します。これは2つのエンドポイント間の相互認証を容易にし、セッション中に使用される暗号化キーとアルゴリズムを定義するセキュリティアソシエーション(SA)をネゴシエーションします。

IKEv2がセッション管理とトンネルの維持を担う一方で、完全なVPNソリューションを形成するために、ほぼ例外なくIPsecとペアで使用されます。このパートナーシップにおいて、IPsecはデータ輸送レイヤーとして機能し、カプセル化セキュリティペイロード(ESP)を利用して、確立されたトンネルを通過する個々のデータパケットを暗号化および認証します。この相乗効果により、IKEv2/IPsecは、高パフォーマンスなスループット、業界をリードするセキュリティ、そして並外れた安定性の独自のバランスを実現しています。これは特に、ユーザーが異なるネットワークインターフェース間を頻繁に切り替えるモバイル環境において顕著です。

IKEv2/IPsecプロトコルの動作メカニズム

IKEv2/IPsecの運用フレームワークは、クライアントデバイスとVPNサーバーの間に専用のトンネルを確立、維持、および保護する階層型アーキテクチャに依存しています。このプロセスは、主に2つの機能フェーズに分けられます。

技術アーキテクチャ:IKEv2とIPsecはどのように連携するのか

IKEv2/IPsecプロトコルスイートは、接続管理とデータ送信を分離する特殊な2フェーズプロセスを通じて動作し、最大限のセキュリティとパフォーマンスを確保します。

IKEv2:コントロールプレーンおよびセッション管理

IKEv2はトンネルのインテリジェントレイヤーとして機能し、以下の主要な機能を通じて「ハンドシェイク」とセッションの持続性を管理します。

- 相互認証 デジタル証明書または事前共有鍵(PSK)を使用して、クライアントとVPNサーバーの両方の身元を確認し、中間者(MITM)攻撃を効果的に無効化します。

- セキュリティアソシエーション (SA) ネゴシエーション デバイスとサーバーの間で、セッション中にどの暗号スイートや暗号化アルゴリズムを使用するかについて、正確な合意を形成します。

- 鍵管理 固有の暗号鍵を生成し、定期的に更新する役割を担い、暗号化が常にローテーションされ安全に保たれることを保証します。

- セッションの回復性 (MOBIKE) モビリティおよびマルチホーミング(Mobility and Multihoming)プロトコルを活用することで、Wi-Fiから5G携帯電話ネットワークへの切り替えなど、ユーザーがネットワークを変更した場合でもシームレスな接続を維持します。

- トンネルの維持管理 アクティブな「キープアライブ」メッセージングとデッドピア検出(DPD)を採用してリンクの状態を監視し、ユーザーの介入なしに、中断されたトンネルを自動的に再確立します。

IPsec:データプレーンおよびペイロード保護

セキュリティパラメータが確立されると、IPsecが引き継ぎ、複数の保護レイヤーを使用して実際のデータフローを保護します。

- パケットレベルの暗호化 ESP(Encapsulating Security Payload)を利用して個々のIPパケットの内容を暗号化し、許可されていない第三者がデータを読み取れないようにします。

- データの完全性検証 Appends a unique digital signature to each packet, ensuring the information has not been tampered with, altered, or corrupted during transit.

- 送信元認証 受信したすべてのパケットが認証済みの送信元から正しく送信されたものであることを暗号学的に確認し、なりすましを防止します。

- アンチリプレイ保護 すべてのデータパケットにシーケンス番号を割り当て、悪意のある攻撃者がデータをキャプチャして再送信することでセッションを乗っ取るのを防ぎます。

- エンドツーエンドのプライバシー保護 アプリケーションデータやDNSクエリを含むすべてのインターネットトラフィックに対して包括的なシールドを形成し、ISPの監視や政府のモニタリングから保護します。

IKEv2/IPsecで使用される暗号化規格

IKEv2/IPsecプロトコルの固有のセキュリティは、多種多様な高度な暗号化アルゴリズムと暗号プリミティブへの対応に由来します。最近のほとんどの実装では、256ビットキーを使用したアドバンスド暗号化規格(AES-256)が優先されます。これは、金融機関や政府機関が最高機密データの保護に使用する、堅牢なミリタリー級の暗号化規格です。共通鍵暗号に加えて、このスイートにはデータの完全性を確保するためのSHA-2(Secure Hash Algorithm 2)バリアントや、効率的で高性能な公開鍵交換のための楕円曲線暗号(ECC)が組み込まれています。特定の高効率環境では、IKEv2はChaCha20ストリーム暗号を活用することもあり、ハードウェアアクセラレーションによるAESを搭載していないデバイスにおいて、高速な現代的代替手段を提供します。

安全なIKEv2/IPsecインフラストラクチャの重要なコンポーネントは、Perfect Forward Secrecy(PFS:完全順方向秘匿性)の実装です。PFSは、単一のセッションが侵害されたり、サーバーの長期的なプライベートキーが流出したりしても、過去または将来の通信の機密性が損なわれないことを保証します。これは、ディフィー・ヘルマン(Diffie-Hellman)または楕円曲線ディフィー・ヘルマン(ECDH)鍵交換を通じて、個々の接続ごとに固有の、エフェメラル(一時的)なセッションキーを生成することで実現されます。鍵が再利用されず、セッション終了後に直ちに破棄されることを確実にすることで、PFSは遡及的な復号攻撃に対する不可欠な保護レイヤーを提供し、VPN全体のセキュリティ体制を大幅に強化します。

IKEv2/IPsecのメリットとデメリット

IKEv2/IPsecプロトコルスイートは、その独自のアーキテクチャ上の強みにより、モバイルユーザーや企業環境にとって最高の選択肢であると広く認識されています。主な利点は、比類のない接続の安定性にあります。MOBIKE(Mobility and Multihoming)拡張機能のおかげで、IKEv2はVPNセッションを切断することなく、Wi-Fiとモバイルデータ通信の間をシームレスに切り替えることができます。さらに、IKEv2はOSのカーネルレベルで直接実装されることが多いため、OpenVPNのようなSSLベースのプロトコルと比較して、優れたスループットと低遅延を実現します。セキュリティ面では、AES-256やPerfect Forward Secrecy(PFS)を含む最新の暗号スイートをサポートしており、巧妙なサイバー脅威に対する将来を見据えた盾となります。また、Windows、macOS、iOSなどの主要なOSに標準搭載されているため、導入が容易で、多くの場合サードパーティ製ソフトウェアを必要としません。

技術的に優れている一方で、IKEv2/IPsecはいくつかの課題にも直面しており、特にファイアウォールの通過性が挙げられます。このプロトコルは通常、UDPポート500およびUDPポート4500に依存しているため、TCPポート443で標準的なHTTPSとしてトラフィックを偽装できるプロトコルと比較して、制限の厳しいネットワーク管理者や国家のファイアウォールによってブロックされやすくなります。さらに、カーネルレベルの統合は速度面での利点をもたらす一方、WireGuardのような現代的で軽量な代替手段と比較して、サーバー側での手動設定がより複雑になるという側面もあります。最後に、IKEv2は非常に安全ですが、新しい規格よりもコードベースが大きく、比較的複雑なプロトコルであるため、理論的には潜在的な脆弱性に対する攻撃対象領域(アタックサーフェス)が広がります。それでもなお、今日、業界で最も信頼され、監査されているプロトコルの1つであり続けています。

IKEv2/IPsecは安全ですか?

現在のサイバーセキュリティ環境において、IKEv2/IPsecは利用可能な最も安全で信頼性の高いVPNプロトコルの1つとして広く認識されています。その安全性は単なる設計の産物ではなく、業界をリードする暗号化規格を活用できる能力によるものです。AES-256暗号化やデータ完全性のためのSHA-256などの堅牢な構成で運用された場合、転送中のデータに対して事実상侵入不可能なシールドを提供します。この高いレベルのセキュリティにより、データの機密性に妥協を許さない政府機関、金融機関、グローバル企業にとって優先的な選択肢となっています。

IKEv2/IPsec接続の実際のセキュリティ効力は、いくつかの重要な実装要因によって決まります。このプロトコルの強度は、デジタル証明書やEAP-MSCHAPv2などの現代的な認証方法の使用に大きく依存しており、これらは不正アクセスや資格情報のなりすましを防止します。さらに、Perfect Forward Secrecy(PFS:完全順方向秘匿性)の統合により、セッションキーのエフェメラル(一時的)な性質が保証されます。万が一、単一のセッションが侵害されたとしても、過去および将来の通信は完全に安全なまま維持されます。

しかし、他の高度なネットワーク技術と同様に、IKEv2/IPsecの安全性は適切な管理と定期的なアップデートにかかっています。古い暗号スイートや弱い事前共有鍵(PSK)を使用すると、悪意のある攻撃者に悪用される可能性のある脆弱性が生じる可能性があります。最適なセキュリティ体制を維持するために、信頼できるVPNプロバイダーやネットワーク管理者は、高エントロピー鍵の使用、安全なサーバー構成、および最新のソフトウェアパッチを優先する必要があります。これらのベストプラクティスが守られている限り、IKEv2/IPsecは、現代の監視やサイバー脅威から個人のプライバシーや企業の機密情報を保護するためのゴールドスタンダード(最高基準)であり続けます。

IKEv2/IPsecの実用例と導入シナリオ

高速なパフォーマンスと優れた接続レジリエンス(回復力)の独自の組み合わせにより、IKEv2/IPsecは多種多様な業界において多目的なソリューションとなっています。基本的なプライバシー保護にとどまらず、そのアーキテクチャ上の強みは、接続環境が動的でセキュリティ要件が厳しい環境において、その真価を発揮します。

モバイルVPNソリューションとリモートワーク

IKEv2/IPsecの最も顕著な用途の1つは、モバイル分野です。MOBIKE拡張機能があるため、プレミアムなVPNプロバイダーがスマートフォン向けアプリケーションで使用する主要なプロトコルとなっています。これにより、ユーザーはアクティブなダウンロード、ビデオ通話、またはセキュアなデータベースセッションを中断することなく、モバイルデータ通信からオフィスや自宅のWi-Fiへと切り替えることができます。これは現代のリモートワーカーにとって不可欠なツールであり、通勤中や公共の場所での作業中も、従業員が企業リソースに安全に接続し続けることを保証します。

企業向け拠点間(Site-to-Site)接続

大規模な組織では、地理的に分散したオフィス間にセキュアな「トンネル」を構築するために、IKEv2/IPsecが頻繁に利用されています。拠点間(Site-to-Site)構成において、このプロトコルはパブリックなインターネットを介して2つの異なる場所のローカルエリアネットワーク(LAN)を接続し、それらを1つのプライベートネットワークとして機能させます。強力な暗号化と相互認証のサポートにより、内部通信や独自の調査資料などの機密性の高い企業データが、世界中の支社間を移動する際も確実に保護されます。

IoTおよび重要インフラ向けのセキュアな統合

モノのインターネット(IoT)が拡大するにつれ、リモートセンサー、スマートデバイス、および中央管理サーバー間の通信を保護するために、IKEv2/IPsecの導入が進んでいます。カーネルレベルで効率的に動作する能力により、産業用ハードウェアの処理能力に過度な負荷をかけることなく、安全なデータ転送が可能になります。これは、スマートグリッドや自動化された製造プラントなどのインフラ管理において特に重要です。これらの環境では、運用の安全性を維持し、システムへの不正アクセスを防止するために、暗号化されたテレメトリ(遠隔測定)ストリームを常に維持することが不可欠だからです。

IKEv2/IPsec よくある質問 (FAQ)

IKEv2/IPsecとは一体何ですか?また、どのように機能しますか?

IKEv2/IPsecは強力なVPNプロトコルスイートです。IKEv2部分は、初期のセキュアなハンドシェイクを処理し、接続セッションを管理するコントロールプレーンとして機能します。IPsecはデータプレーンとして機能し、確立されたトンネルを通過するデータパケットの実際の暗号化と認証を担当します。

なぜこのプロトコルはモバイルユーザーに強く推奨されるのですか?

これには、MOBIKE(Mobility and Multihoming)と呼ばれる特化した機能が含まれています。これにより、自宅のWi-Fiからモバイルデータ通信への切り替えなど、デバイスが異なるネットワーク間を移動する場合でも、セキュアなセッションを中断することなくVPN接続を維持することができます。

このスイートで使用されている主なセキュリティメカニズムは何ですか?

IKEv2/IPsecのセキュリティは、複数の保護レイヤー(階層)に基づいて構築されています

- 相互認証(Mutual Authentication)は、ユーザーとサーバーの両方の身元を確認することで、なりすまし(スプーフィング)を防止します。

- AES-256などの暗号化標準により、許可されていない第三者がデータを読み取ることができないよう保証されます。

- ESP(Encapsulating Security Payload)は、すべてのデータパケットに対して暗号化と整合性チェックの両方を提供します。

完全前方秘匿性(PFS)の重要性は何ですか?

完全前方秘匿性(Perfect Forward Secrecy)は、個々のセッションごとに独自の暗号化キーを生成するセキュリティ機能です。あるセッションのキーが万が一漏洩したとしても、それぞれのキーは完全に独立しており、セッション終了後に破棄されるため、過去や将来のセッションのセキュリティに影響を与えることはありません。

注意すべき具体的なデメリットはありますか?

主な課題は、ファイアウォールの通過性です。IKEv2は通常、特定のUDPポートを使用するため、制限の厳しい企業ネットワークや国家検閲などのファイアウォールでは、HTTPSベースのトラフィックよりも遮断されやすくなる場合があります。さらに、一部の新しい軽量な代替プロトコルと比較して、サーバー側の設定がより複雑になるという点もあります。

IKEv2/IPsecは、ビジネスやIoT(モノのインターネット)環境に適していますか?

はい、拠点間(site-to-site)接続や従業員のリモートアクセスの保護など、企業環境で広く利用されています。また、テレメトリデータに対して高いセキュリティ基準を維持しながらシステムレベルで効率的に動作できるため、IoTや重要インフラへの導入も進んでいます。